Тестирование на проникновение с PowerSploit

Хочешь, чтобы этот материал был переведен на русский язык?

Нажимай "Записаться", ориентируюсь на количество участников

В течение нескольких лет инструменты в составе PowerSploit обеспечивают атакующих и защищающихся возможностью легкой эксплуатации неправильно настроенных окружений Active Directory. Узнайте, как использовать PowerSploit для компрометации систем, сбора данных и повышения привилегий.

PowerSploit предоставляет инструменты, которые помогают обороняющимся и нападающим обнаруживать и эксплуатировать уязвимости в сетях и системах, работающих на базе Windows. В этом курсе вы получите фундаментальные знания по использованию инструментов, входящих в состав пост-эксплуатационного фреймворка PowerSploit.

Узнайте, как использовать инструменты из модуля CodeExecution. Далее изучите, как использовать PowerSploit для обнаружения возможностей эскалации привилегий. И наконец, научитесь выполнять действия по перебору/перечислению. По окончании данного курса у вас появятся знания и навыки по работе с PowerSploit, необходимые для его использования в ваших пентестах.

Содержание:

Атаки с внедрением DLL

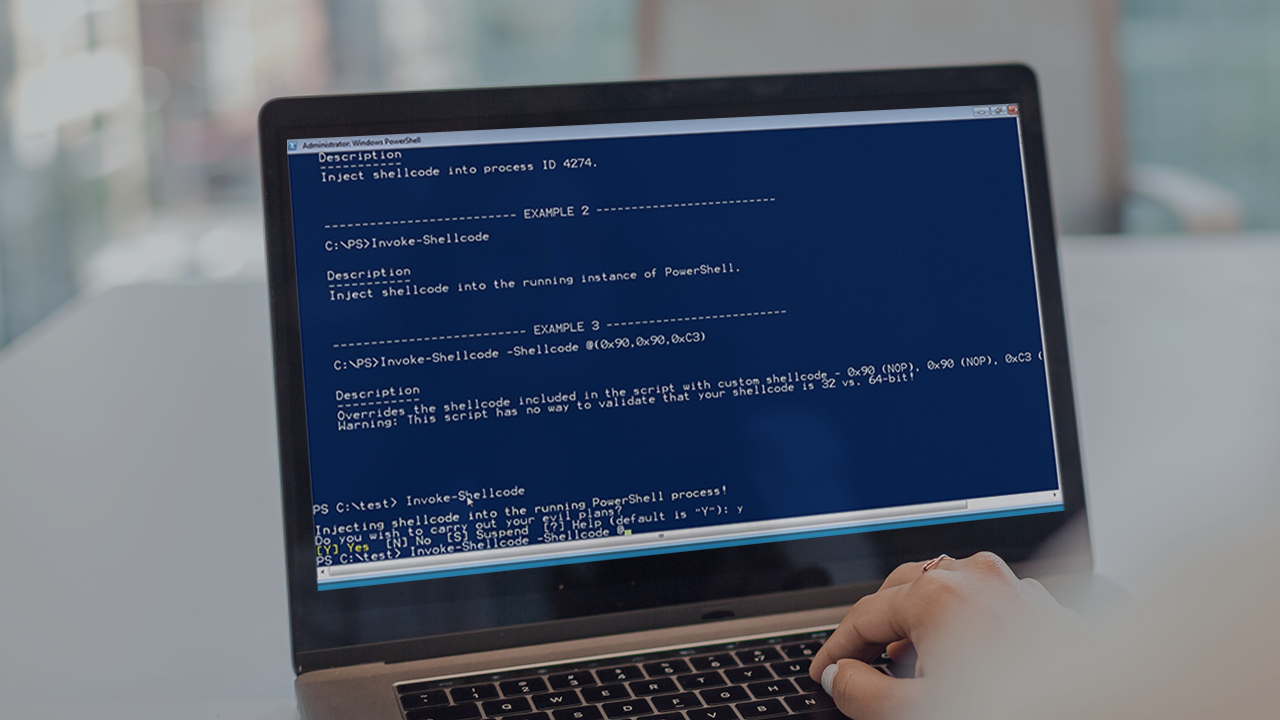

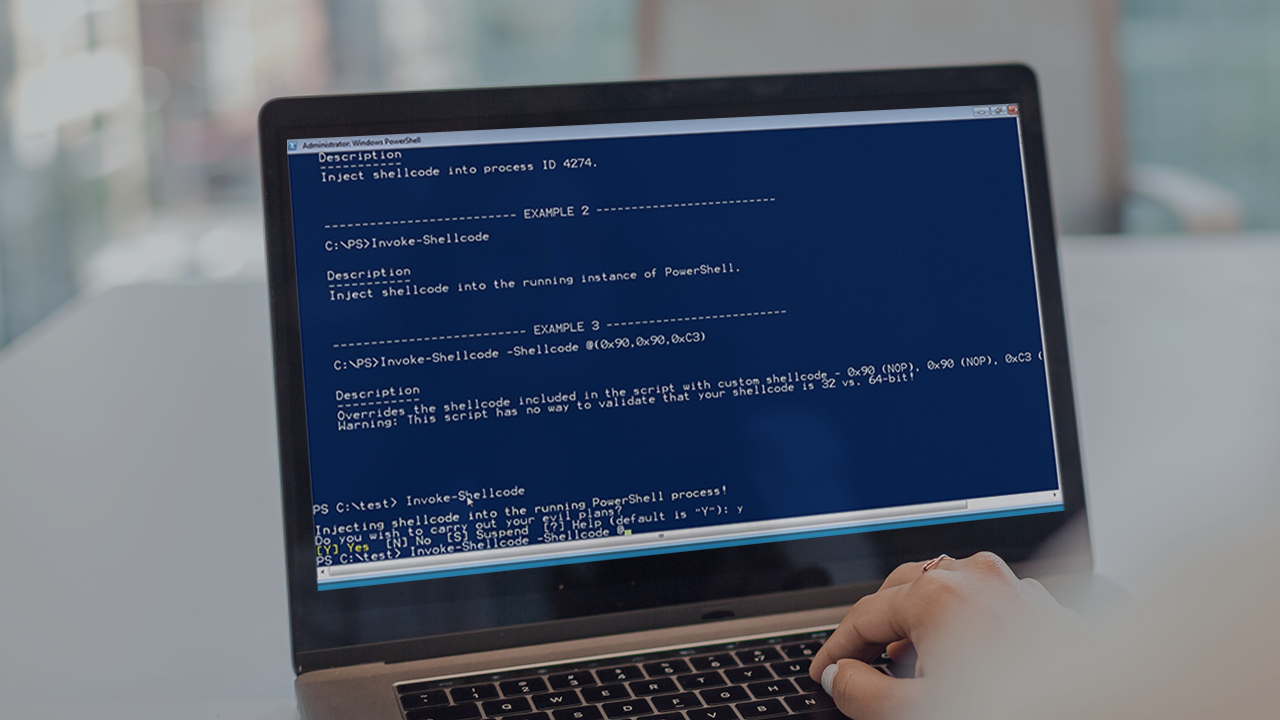

Атаки с внедрением шелл-кода

Запуск команд на удаленных системах с использованием WMI

Демо: эксплуатация уязвимостей Unquoted Service Paths и модифицируемых файлов служб

Демо: угон DLL, обнаруженных через PATH

Разведка по домену с PowerSploit

Разведка по локальной/удаленной системе с PowerSploit

Использование команд для поиска при разведке с PowerSploit

Демо: кодирование, шифрование и удаление комментариев

Демо: создание закрепления

Демо: дампы памяти и Mimikatz

Спойлер

Перевод с английского языка: Ianuaria

Тип перевода: перевод с английского языка на русский и озвучивание

Дата релиза: ноябрь 2019

Объем оригинала: 2 ч 24 мин

Объем перевода второй части: 1 ч 12 мин

Формат: видео, без субтитров

www.pluralsight.com

www.pluralsight.com

Хочешь, чтобы этот материал был переведен на русский язык?

Нажимай "Записаться", ориентируюсь на количество участников

В течение нескольких лет инструменты в составе PowerSploit обеспечивают атакующих и защищающихся возможностью легкой эксплуатации неправильно настроенных окружений Active Directory. Узнайте, как использовать PowerSploit для компрометации систем, сбора данных и повышения привилегий.

PowerSploit предоставляет инструменты, которые помогают обороняющимся и нападающим обнаруживать и эксплуатировать уязвимости в сетях и системах, работающих на базе Windows. В этом курсе вы получите фундаментальные знания по использованию инструментов, входящих в состав пост-эксплуатационного фреймворка PowerSploit.

Узнайте, как использовать инструменты из модуля CodeExecution. Далее изучите, как использовать PowerSploit для обнаружения возможностей эскалации привилегий. И наконец, научитесь выполнять действия по перебору/перечислению. По окончании данного курса у вас появятся знания и навыки по работе с PowerSploit, необходимые для его использования в ваших пентестах.

Содержание:

- Анализ атакующих возможностей PowerSploit

- Использование PowerSploit для атак выполнения кода

Атаки с внедрением DLL

Атаки с внедрением шелл-кода

Запуск команд на удаленных системах с использованием WMI

- Использование PowerSploit для получения повышенных привилегий на рабочих станциях и серверах

Демо: эксплуатация уязвимостей Unquoted Service Paths и модифицируемых файлов служб

Демо: угон DLL, обнаруженных через PATH

- Выполнение разведки по системе и домену

Разведка по домену с PowerSploit

Разведка по локальной/удаленной системе с PowerSploit

Использование команд для поиска при разведке с PowerSploit

- Использование PowerSploit для сжатия, компиляции, шифрования и модификации файлов

Демо: кодирование, шифрование и удаление комментариев

- Использование PowerSploit для поддержания доступа к скомпрометированным системам

Демо: создание закрепления

- Сбор интересных и полезных данных на скомпрометированных системах

Демо: дампы памяти и Mimikatz

- Веселье с PowerSploit

Спойлер

Перевод с английского языка: Ianuaria

Тип перевода: перевод с английского языка на русский и озвучивание

Дата релиза: ноябрь 2019

Объем оригинала: 2 ч 24 мин

Объем перевода второй части: 1 ч 12 мин

Формат: видео, без субтитров

Getting Started with PowerSploit

For years, the tools contained within PowerSploit have provided attackers and defenders with the capability to easily exploit misconfigured AD environments. Learn how to use PowerSploit to compromise systems, gather data, and escalate privileges.